Согласно отчету IBM Cost of a Data Breach Report за 2024 год, средняя стоимость утечки данных в мире выросла до 4,88 миллиона долларов. Это указывает на увеличение количества и сложности кибератак. Для борьбы с утечками информации компании уделяют все больше внимания кибербезопасности, в том числе создавая отдел SOC.

Что это за отдел, какие функции он выполняет и зачем он компаниям — рассматриваем в статье.

Что такое SOC

Security Operations Center (SOC) - это команда, которая наблюдает и управляет безопасностью организации. В состав этого подразделения обычно входят эксперты по безопасности, задачей которых является выявление, устранение и уменьшение угроз безопасности.

SOC также выбирает, управляет и поддерживает технологии кибербезопасности организации и постоянно анализирует данные об угрозах, чтобы найти пути улучшения состояния безопасности организации.

Роли и обязанности операционного центра безопасности SOC

Команда SOC сотрудничает с другими отделами, чтобы передавать информацию об инцидентах соответствующим заинтересованным сторонам. Как правило в ее состав входят:

Менеджер SOC. Руководит повседневными операциями SOC, включая разработку и внедрение политик и процедур безопасности, а также обучение сотрудников по безопасности.

Расширенный аналитик безопасности. Проактивно ищет угрозы и уязвимые места в среде организации. Это включает в себя анализ журналов, сетевого трафика и других источников данных для выявления потенциальных угроз и уязвимостей.

Реагировщик на инциденты. Реагирует на инциденты безопасности, включая определение источника, масштаба и оценку воздействия.

Инженер/архитектор безопасности. Разрабатывает и внедряет решения безопасности для защиты среды организации. Это включает решения сетевой безопасности, такие как брандмауэры, системы обнаружения вторжений и антивирусное программное обеспечение.

Следователь по безопасности. Отвечает за расследование инцидентов с безопасностью и определение первопричины инцидента. Это включает анализ журналов, сетевого трафика и других источников данных, чтобы определить источник инцидента.

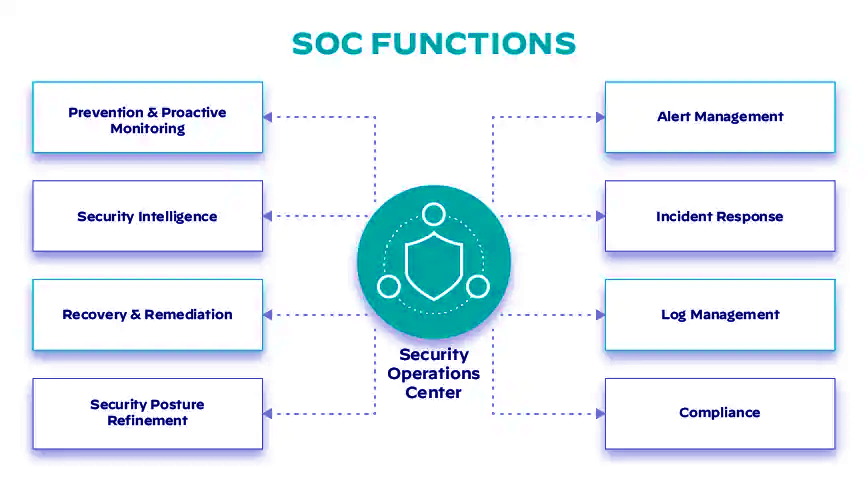

Главные функции SOC: как компании защищают свои данные

SOC действует как командный центр для операций по кибербезопасности с рядом критических функций, предназначенных для обнаружения, реагирования и предотвращения киберугроз. Некоторые из основных функций SOC приведены ниже.

Мониторинг 24/7

Операционные центры безопасности (SOC) работают 24/7, чтобы отслеживать сеть и системы организации на предмет необычной активности или угроз. Их главная цель - быстро выявлять инциденты и сокращать время реагирования.

Мониторинг включает проверку журналов, шаблонов трафика и данных из брандмауэров, систем обнаружения вторжений (IDS) и инструментов безопасности конечных точек.

Решения SIEM в SOC

Решение безопасности и управления событиями (SIEM) - это тип решения безопасности, который помогает компаниям отслеживать и анализировать данные безопасности в реальном времени. Решения SIEM собирают данные из многих источников, включая сетевые устройства, приложения и действия пользователей и т. Д.

Выявление инцидентов и реагирование

Когда обнаруживается проблема безопасности, SOC быстро оценивает ее серьезность, выясняет, откуда она возникла, и принимает меры для нивелирования воздействия.

Группы реагирования на инциденты используют установленные процедуры для борьбы с такими угрозами, как вирусы, программы-вымогатели, сбои в работе служб и утечки данных. Первое действие заключается в сдерживании угрозы путем изоляции пораженных систем и прекращения ее распространения. После этого SOC работает над решением проблемы, чтобы восстановить нормальную работу и предотвратить ее повторение.

Разведка угроз

Анализ угроз собирает и анализирует информацию о возможных угрозах безопасности для усиления защиты. SOC собирают информацию из различных источников, помогая SOC находить слабые места и защищаться от новых угроз.

Корреляция событий

Корреляция событий объединяет различные события безопасности и инциденты, чтобы выявить шаблоны или признаки более серьезной атаки.

Одно событие безопасности (например, неудачная попытка входа) может показаться незначительным, но несколько событий в разных системах или в разные периоды времени могут указывать на скоординированную атаку. Например, переброска учетных данных, приводящая к взлому. Сопоставляя данные из различных инструментов безопасности, команды SOC могут идентифицировать сложные скрытые атаки, которые иначе могли бы остаться незамеченными.

Судебно-медицинский анализ

Судебно-медицинский анализ проводится после инцидента, чтобы понять, что произошло, почему и последствия.

SOC расследует атаку, анализируя пораженные системы, просматривая журналы, восстанавливая удаленные данные и иногда даже отменяя вредоносное программное обеспечение. Главная цель - построить хронологию атаки, выявить используемые уязвимости и понять методы злоумышленника.

Управление соответствием

Многие организации должны придерживаться отраслевых стандартов и нормативных рамок, чтобы поддерживать свою позицию кибербезопасности. SOC играет решающую роль в обеспечении соблюдения этих требований.

SOC обеспечивают соблюдение организацией таких нормативных актов, как GDPR, HIPAA, PCI-DSS и других. Это включает поддержку необходимого контроля безопасности, проведение регулярных аудитов и создание отчетов для внешних аудиторов или регуляторов.

Управление уязвимостью

Управление уязвимостью - это идентификация, классификация и устранение уязвимостей в системах, программном и аппаратном обеспечении.

Это включает проведение регулярного сканирования уязвимостей, пересмотр практик управления исправлениями и устранение слабых мест, прежде чем злоумышленники смогут ими воспользоваться. Для этого специалисты используют сканеры уязвимостей (например, Nessus, Qualys), решения для управления исправлениями и системы оценки рисков.

Проактивная охота на угрозы

В отличие от традиционного мониторинга, который реагирует на оповещения, охота на угрозы - проактивный подход к поиску скрытых угроз в сети, прежде чем они нанесут ущерб.

Охотники за угрозами ищут индикаторы компрометации (IOC), которые еще не вызвали предупреждения. Это включает поиск ранних признаков атаки (например, ненормальных моделей доступа к системе или необычного трафика данных).

Не все компании сегодня могут позволить себе иметь собственный отдел SOC. Причиной тому является как нехватка средств так и соответствующих IT-специалистов. Поэтому часто компании заказывают услугу SOC as a service.

Это имеет ряд преимуществ. Ведь аутсорсинг операций безопасности обеспечивает доступ к экспертам, передовым технологиям при одновременном снижении затрат и нагрузке на внутренние команды SecOps. Однако этот вариант также требует детальных соглашений об уровне обслуживания (SLA) и постоянного мониторинга.

Цель описание SOC — это центр кибербезопасности, обеспечивающий мониторинг и защиту бизнеса от угроз. Узнайте, как он работает и почему компаниям важно иметь SOC.