Відповідно до звіту IBM Cost of a Data Breach Report за 2024 рік, середня вартість витоку даних у світі зросла до 4,88 мільйона доларів. Це вказує на збільшення кількості та складності кібератак. Задля боротьби з витоками інформації компанії приділяють все більше уваги кібербезпеці, в тому числі створюючи відділ SOC.

Що це за відділ, які функції він виконує та навіщо він компаніям — розглядаємо в статті.

Що таке відділ SOC

Security Operations Center (SOC) — це команда, яка наглядає та керує безпекою організації. До складу цього підрозділу зазвичай входять експерти з безпеки, завданням яких є виявлення, усунення та зменшення загроз безпеці.

SOC також вибирає, керує та підтримує технології кібербезпеки організації та постійно аналізує дані про загрози, щоб знайти шляхи покращення стану безпеки організації.

Ролі та обов'язки операційного центру безпеки SOC

Команда SOC співпрацює з іншими відділами аби передавати інформацію про інциденти відповідним зацікавленим сторонам. Як правило до її складу входять:

Менеджер SOC. Керує повсякденними операціями SOC, включаючи розробку та впровадження політик і процедур безпеки, а також навчання працівників щодо безпеки.

Розширений аналітик безпеки. Проактивно шукає загрози та вразливі місця в середовищі організації. Це включає в себе аналіз журналів, мережевого трафіку та інших джерел даних для виявлення потенційних загроз і вразливостей.

Реагувальник на інциденти. Реагує на інциденти безпеки, включаючи визначення джерела, масштабу та оцінку впливу.

Інженер/архітектор безпеки. Розробляє та впроваджує рішення безпеки для захисту середовища організації. Це включає рішення мережевої безпеки, як-от брандмауери, системи виявлення вторгнень і антивірусне програмне забезпечення.

Слідчий із безпеки. Відповідає за розслідування інцидентів із безпекою та визначення першопричини інциденту. Це включає аналіз журналів, мережевого трафіку та інших джерел даних, щоб визначити джерело інциденту.

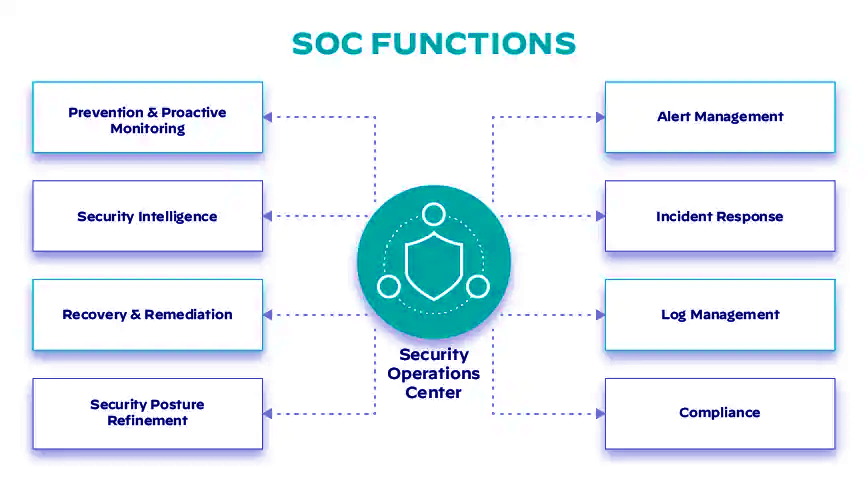

Головні функції SOC: як компанії захищають свої дані

SOC діє як командний центр для операцій з кібербезпеки з низкою критичних функцій, призначених для виявлення, реагування та запобігання кіберзагрозам. Деякі з основних функцій SOC наведені нижче.

Моніторинг 24/7

Операційні центри безпеки (SOC) працюють 24/7, щоб відстежувати мережу та системи організації на предмет незвичайної активності чи загроз. Їх головна мета — швидко виявляти інциденти та скорочувати час реагування.

Моніторинг включає перевірку журналів, шаблонів трафіку та даних із брандмауерів, систем виявлення вторгнень (IDS) і інструментів безпеки кінцевих точок.

Рішення SIEM в SOC

Рішення безпеки та керування подіями (SIEM) – це тип рішення безпеки, який допомагає компаніям відстежувати та аналізувати дані безпеки в реальному часі. Рішення SIEM збирають дані з багатьох джерел, включаючи мережеві пристрої, програми та дії користувачів тощо.

Виявлення інцидентів і реагування

Коли виявляється проблема безпеки, SOC швидко оцінює її серйозність, з’ясовує, звідки вона виникла, і вживає заходів для нівелювання впливу.

Групи реагування на інциденти використовують встановлені процедури для боротьби з такими загрозами, як віруси, програми-вимагачі, збої в роботі служб і витоки даних. Перша дія полягає в стримуванні загрози шляхом ізоляції уражених систем і припинення її поширення. Після цього SOC працює над вирішенням проблеми, щоб відновити нормальну роботу та запобігти її повторенню.

Розвідка загроз

Аналіз загроз збирає й аналізує інформацію про можливі загрози безпеці для посилення захисту. SOC збирають інформацію з різних джерел, допомагаючи SOC знаходити слабкі місця та захищатися від нових загроз.

Кореляція подій

Кореляція подій об’єднує різні події безпеки та інциденти, щоб виявити шаблони або ознаки більш серйозної атаки.

Одна подія безпеки (наприклад, невдала спроба входу) може здатися незначною, але кілька подій у різних системах або в різні періоди часу можуть вказувати на скоординовану атаку. Наприклад, перекидання облікових даних, що призводить до зламу. Зіставляючи дані з різних інструментів безпеки, команди SOC можуть ідентифікувати складні приховані атаки, які інакше могли б залишитися непоміченими.

Судово-медичний аналіз

Судово-медичний аналіз проводиться після інциденту, щоб зрозуміти, що сталося, чому та наслідки.

SOC розслідує атаку, аналізуючи уражені системи, переглядаючи журнали, відновлюючи видалені дані та іноді навіть скасовуючи зловмисне програмне забезпечення. Головна мета — побудувати хронологію атаки, виявити використовувані вразливості та зрозуміти методи зловмисника.

Управління відповідністю

Багато організацій повинні дотримуватися галузевих стандартів і нормативних рамок, щоб підтримувати свою позицію кібербезпеки. SOC відіграє вирішальну роль у забезпеченні дотримання цих вимог.

SOC забезпечують дотримання організацією таких нормативних актів, як GDPR, HIPAA, PCI-DSS та інших. Це включає підтримку необхідного контролю безпеки, проведення регулярних аудитів і створення звітів для зовнішніх аудиторів або регуляторів.

Управління вразливістю

Управління вразливістю — це ідентифікація, класифікація та усунення вразливостей у системах, програмному та апаратному забезпеченні.

Це включає проведення регулярного сканування вразливостей, перегляд практик керування виправленнями та усунення слабких місць, перш ніж зловмисники зможуть ними скористатися. Для цього фахівці використовують сканери вразливостей (наприклад, Nessus, Qualys), рішення для керування виправленнями та системи оцінки ризиків .

Проактивне полювання на загрози

На відміну від традиційного моніторингу, який реагує на сповіщення, полювання на загрози — проактивний підхід до пошуку прихованих загроз у мережі, перш ніж вони завдадуть шкоди.

Мисливці за загрозами шукають індикатори компрометації (IOC), які ще не викликали попередження. Це включає пошук ранніх ознак атаки (наприклад, ненормальних моделей доступу до системи або незвичайного трафіку даних).

Не всі компанії сьогодні можуть дозволити собі мати власний відділ SOC. Причиною тому є як брак коштів так і відповідних IT-фахівців. Тому часто компанії замовляють послугу SOC as a service.

Це має низку переваг. Адже аутсорсинг операцій безпеки забезпечує доступ до експертів, передових технологій при одночасному зниженні витрат та навантаженні на внутрішні команди SecOps. Однак цей варіант також вимагає детальних угод про рівень обслуговування (SLA) і постійного моніторингу.

Мета опис SOC – це центр кібербезпеки, що забезпечує моніторинг та захист бізнесу від загроз. Дізнайтеся, як він працює та чому компаніям важливо мати SOC.