Системні адміністратори — фахівці, на яких інколи тримається робота цілої компанії. Аби трохи полегшити життя адмінів наші фахівці з кібербезпеки підготували короткий чек-лист дій, які необхідно робити у разі атаки ресурсів компанії зловмисником. Одразу попередимо, наші поради не врятують від масових DDoS-атак. Але допоможуть у разі спроб поодиноких зломів сайтів або мережевого обладнання компанії.

Уявімо звичайний робочий день. Ви виконуєте робочі задачі, проте помічаєте в сислогах роутера підозрілі дії. Хтось активно підбирає до нього пароль і ви бачите з якої саме ip адреси зловмисник це робить. Тож які ваші дії? Думаю більшість подзвонить у техпідтримку провайдера компанії та залишить заявку зі скаргою на конкретну ip-адресу та проханням заблокувати її. Проте провайдера така ситуація не зовсім стосується і навряд чи він кине все аби допомагати вам. Тож що робити?

Вам необхідно зібрати конкретну інформацію про ip-адресу зловмисника та надіслати скаргу в правильне місце та в правильний час.

Для початку розберемося із сервісами для збору інформації про зловмисника. Сьогодні існують безкоштовні рішення, які дозволяють встановити пряму приналежність ip-адреси до конкретного домену та інколи навіть з'ясувати адресу зловмисника.

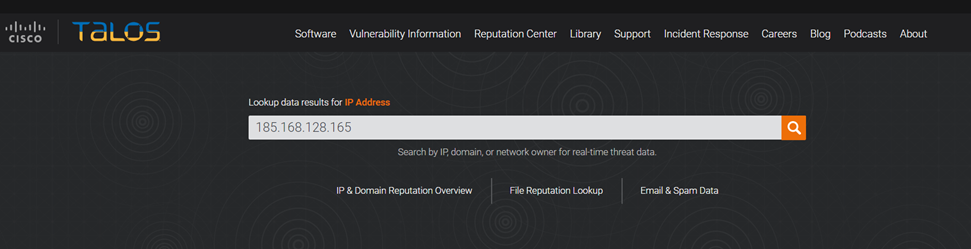

Перший сервіс — Talos Intelligence від Cisco.

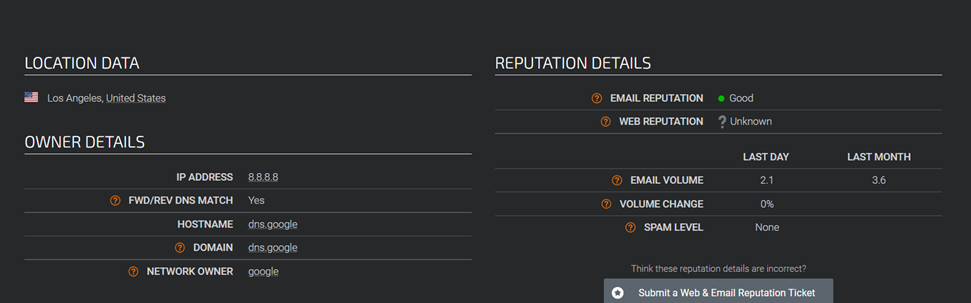

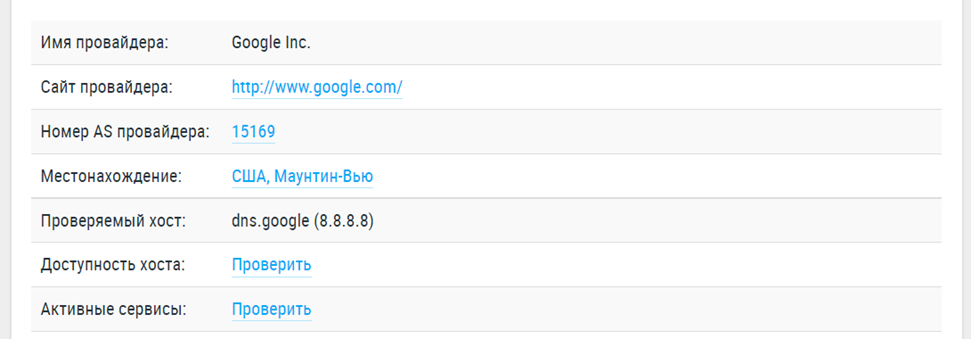

- місцеперебування, з якої хакер намагається зламати ваш роутер — конкретний регіон та місто;

- приналежність до конкретного домену, власника домену — в більшості випадків компанію, якій він належить;

- та навіть перевірити репутацію ip-адреси. Щось на кшталт довідки про несудимість, але в онлайн-світі. Для простоти ваша репутація буде представлена одним із трьох варіантів: good, neutral або bad.